长期以来,PKI都作为“幕后工作者”存在,除非我们非常明确知道去哪里寻找,否则根本不知道PKI到底在哪,用途在哪。

如何走进PKI?组织到底可以采用哪些特定PKI用途?

是时候探索PKI的应用实例了。

接下来,我们将探讨组织使用PKI来构建网络安全防线的15种方法。

PKI应用程序:保护您的网站、Web应用程序和服务

当人们想到PKI应用实例时,他们通常会想到网站安全证书(即SSL/TLS证书)。这些数字证书对网站连接进行加密并验证控制网站的组织的数字身份。

Web服务器在会话开始时的SSL/TLS握手期间向连接客户端提供其证书。

1. 安全、加密的网站连接

通过在网站上安装有效的SSL/TLS证书,您可以将传输层安全性(以前的安全套接字层)添加到不安全的超文本传输协议(HTTP)连接中。如果没有它,网络攻击者可能会拦截传输中的明文数据。

2. 网站的数字身份验证(身份验证)

根据SSL/TLS 证书的验证类型,证书可以提供有关您的组织的经过验证的组织详细信息。这样,用户的Web客户端就知道您的网站是合法的,并且您的组织真正运行该网站。

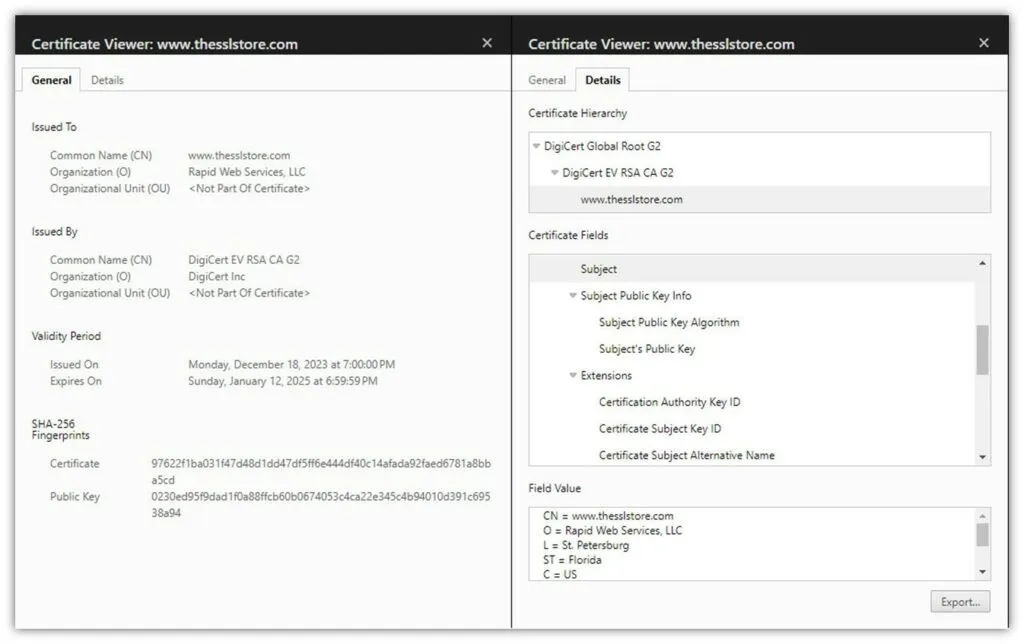

这是SSL/TLS证书在Google Chrome中的样子:

PKI应用程序:无需密码即可对用户和设备进行身份验证

IBM《2024 X-Force威胁情报指数2024》报告中的数据表明,黑客渗透组织网络和系统的方式发生了重大转变。他们不是从后窗偷偷溜进来(黑客攻击),而是从前门走进去(即使用泄露的凭据登录)。

密码很容易受到网络钓鱼和社会工程策略的攻击,这已不是什么秘密。由于不良的秘密管理实践和安全配置错误,它们也可能被泄露或被盗。但您可以绕过使用密码并选择基于公钥基础设施的身份验证。

那么,使用哪些PKI可以减轻许多风险并减少攻击面呢?这些都是内部PKI的绝佳选择。

3. 用户认证

用户身份验证(也称为客户端身份验证)涵盖所有内容,包括从Active Directory用户配置文件的基于证书的身份和您向员工颁发的物理ID徽章,到用于对电子邮件进行数字签名和加密的S/MIME证书。

您可以在一台计算机上安装多个用户证书,但每个用户都只能对他们有权访问的系统进行身份验证。这可以帮助您验证只有授权、经过身份验证的用户才能访问内部应用程序、Intranet站点和其他资源。

4. 无线网络认证

基于PKI的Wi-Fi访问允许授权用户证明其数字身份,而无需输入密码,否则容易受到中间人 (MitM)和邪恶双胞胎攻击。这样,他们就可以访问您的Wi-Fi网络,同时将其证书的私钥安全地存储在其设备的可信平台模块 (TPM)上。

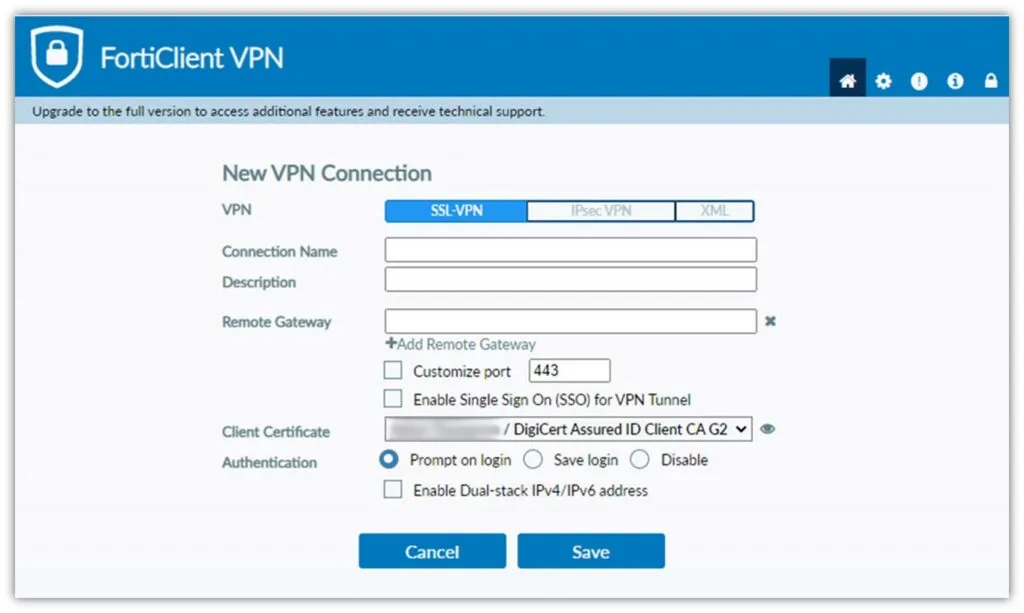

5.VPN认证

同样,基于PKI的VPN身份验证允许授权用户在尝试建立安全、加密的连接时连接到您的虚拟专用网络,而无需暴露其凭据。

6. 设备认证

基于PKI证书的设备身份验证可帮助您保护设备及其连接的系统。它允许您验证设备是否合法并且可以轻松访问授权系统。设备证书验证设备本身,而不是验证可以访问它的特定用户。它非常适合验证和保护以下内容:

物联网设备(医疗设备、航空航天传感器等)。

移动设备(确保远程员工使用公司发行的设备或BYOD进行安全访问)

PKI 应用程序:保护和验证电子邮件

毫不奇怪,电子邮件成为当今大多数企业的首选沟通方式。

但是,尽管电子邮件提供了所有好处,但也存在缺点,即它们可能被欺骗,并且有在传输过程中被拦截或更改的风险。但这正是PKI的用武之地。有几个重要的 PKI 相关用例和应用:

7. 电子邮件数字签名

电子邮件数字签名是一种实用的工具,可以向电子邮件收件人保证消息是真实的(即发件人就是他们所说的人)并且消息在传输过程中没有被更改。创建电子邮件数字签名仅要求签名者拥有电子邮件签名证书(或通常称为S/MIME证书)。

根据您使用的是公共信任证书还是私人信任证书,内部和/或外部用户可以验证您的数字签名电子邮件的合法性。

8. 安全的端到端电子邮件加密

这是一种安全机制,用于在都使用S/MIME 数字证书的两方之间发送安全、加密的消息。使用收件人的公钥,发件人可以在电子邮件离开其邮箱之前对其内容进行加密。这提供了端到端的安全性,确保邮件在收件人的收件箱中时是安全的。

注意:一些新的多用途S/MIME 证书还提供附加功能,例如有限的文档签名和客户端身份验证功能。

9. 邮件服务器验证

SSL/TLS也可用于保护和验证邮件服务器之间的连接。(注意:这不会加密消息本身,只会加密连接。)例如,SMTP连接默认情况下不加密,这意味着它们很容易被坏人拦截。

这就是为什么我们像Microsoft一样建议始终使用公钥加密来保护电子邮件传输的安全。

然而,谷歌不仅仅将其作为推荐提供。2023年12月的Gmail更新要求您在电子邮件服务器上安装SSL/TLS证书。这样做可以启用服务器身份验证并确保通过安全连接发送消息。

10. 在收件箱中显示经过验证的公司logo

验证标志证书( VMC) 是一种较新的数字证书,可确保从一开始就获得品牌名称认可。使用这种类型的公众信任证书,结合消息识别品牌指标(BIMI)和基于域的消息身份验证、报告和一致性(DMARC),您可以在用户收件箱中的电子邮件旁边显示您的商标logo。

借助VMC和BIMI,您不再需要依赖用户毫无疑问地信任您的电子邮件来点击它们。相反,您可以通过在前面显示您的商标公司logo来向收件人保证电子邮件的真实性。

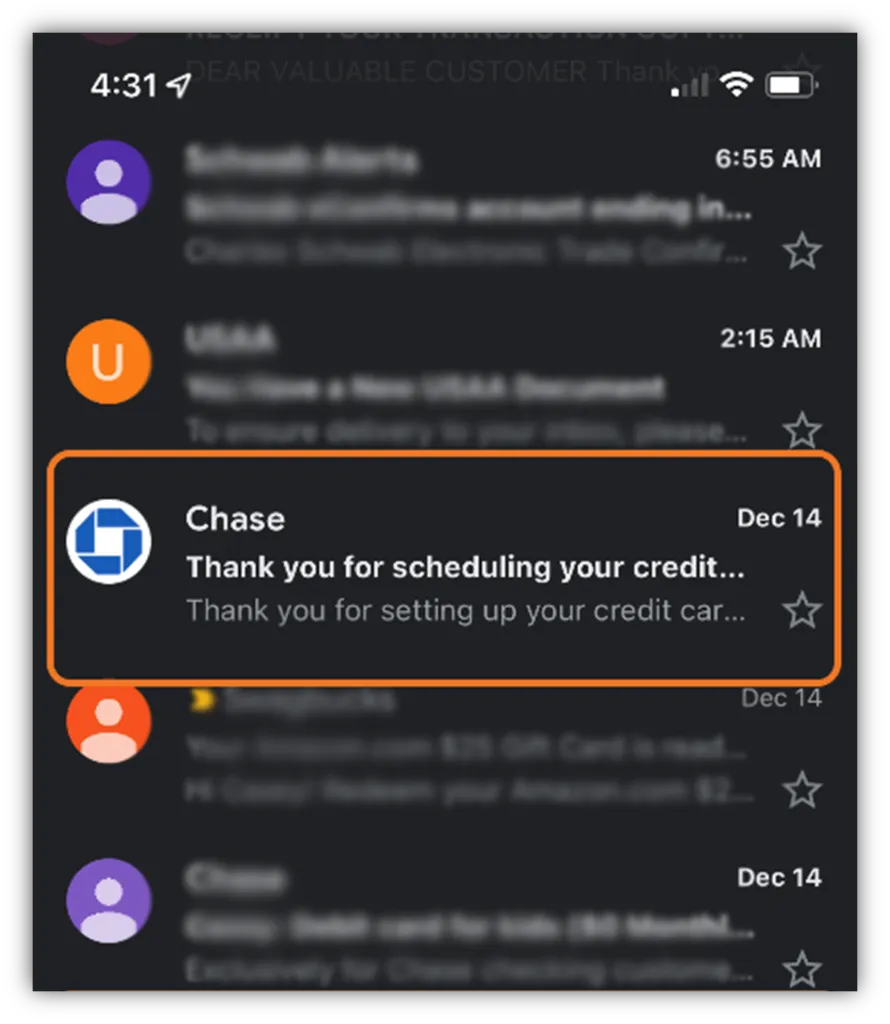

以下是一个正在运行的验证标记证书的示例,它允许大通银行的商标徽标显示在Gmail用户移动设备上的电子邮件旁边:

PKI应用程序:证明您的文件合法且未被更改

组织的合同和文档很重要。这就是为什么使用文档签名证书对Microsoft Office文档和Adobe PDF文件进行签名至关重要。

11.敏感Office文件和PDF保护

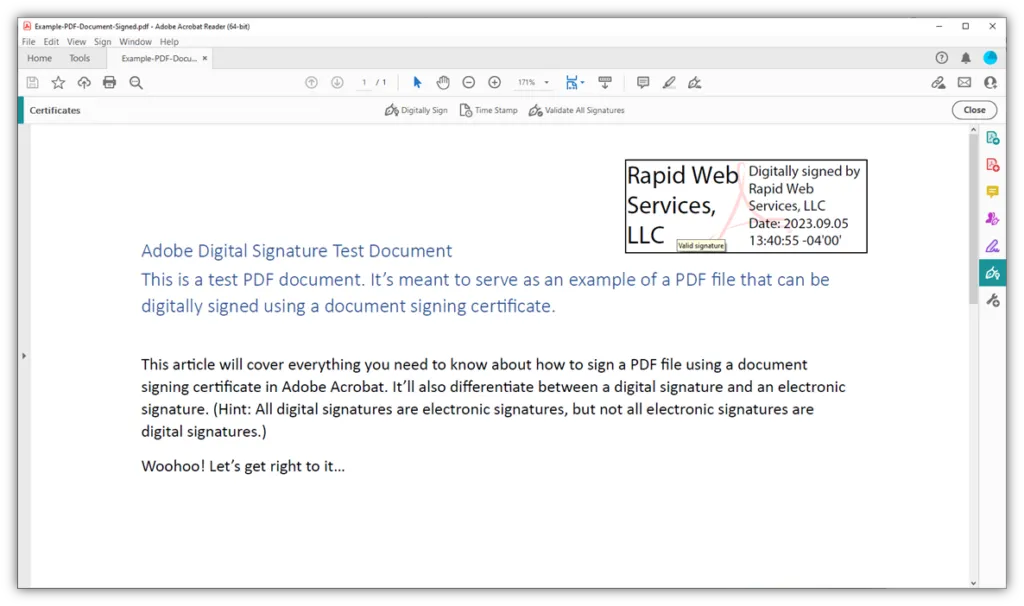

以下是一个数字签名PDF文件的示例:

文档签名的一些好处如下:

·使用加密数字签名声明您经过验证的数字身份

·验证文件自签署以来是否已被更改

·建立数字信任,这有利于您公司的品牌和声誉

当然,如果签名密钥落入坏人之手,就会存在巨大的风险。这就是文档签名证书必须存储在安全硬件上的原因,例如安 USB令牌、硬件安全模块(HSM)或使用利用·HSM的基于云的签名解决方案。

12. 欧盟合格电子签名(QESes)

PKI可以为重要的个人和专业应用程序提供符合eIDAS要求的合格电子签名。

2014年eIDAS法规(910/2014)为使用基于PKI的数字签名奠定了基础,该数字签名可以在欧盟任何地方创建和验证。

符合 eIDAS要求的电子签名使用 PKI 创建经过验证的数字身份,并使用散列法保护文件的完整性。它依赖于:

合格的电子签名证书可为您提供加密数字签名,该签名被视为与您的手写签名等效。用于签名的私钥是使用合格的签名创建设备 (QSCD) 生成的。

新的eIDAS 2.0于2024年2月29日获得批准,将于今年生效。(正式生效日期为更新后法规在欧盟官方公报上发布后20天。)该法规将修订2014年欧盟电子数字信任和身份服务标准化框架,使公民和居民能够使用欧洲数字身份钱包的选项。

PKI应用程序:保护软件完整性和软件供应链

13. 软件身份和完整性保护

想要尽可能保证您的应用程序和代码的安全吗?然后使用公共信任的代码签名证书对您的软件产品进行签名。此过程使用私钥和加密函数来创建数字签名,随着时间的推移与Windows操作系统建立信任。

这种方法可确保您的软件显示您经过验证的数字身份,并创建一个校验和,以便在您的软件被更改时通知用户的设备。通过对您的软件进行签名,您可以为客户提供一种验证您的应用程序和更新是否真实且自签名以来未被篡改的方法,从而帮助保护客户的软件供应链。

当然,与文档签名证书一样,代码签名证书的私钥必须存储在安全硬件上。这是行业基准要求(默认情况下使用安全USB令牌颁发证书)。这样,授权用户就可以使用密钥,而无需直接访问这些秘密。

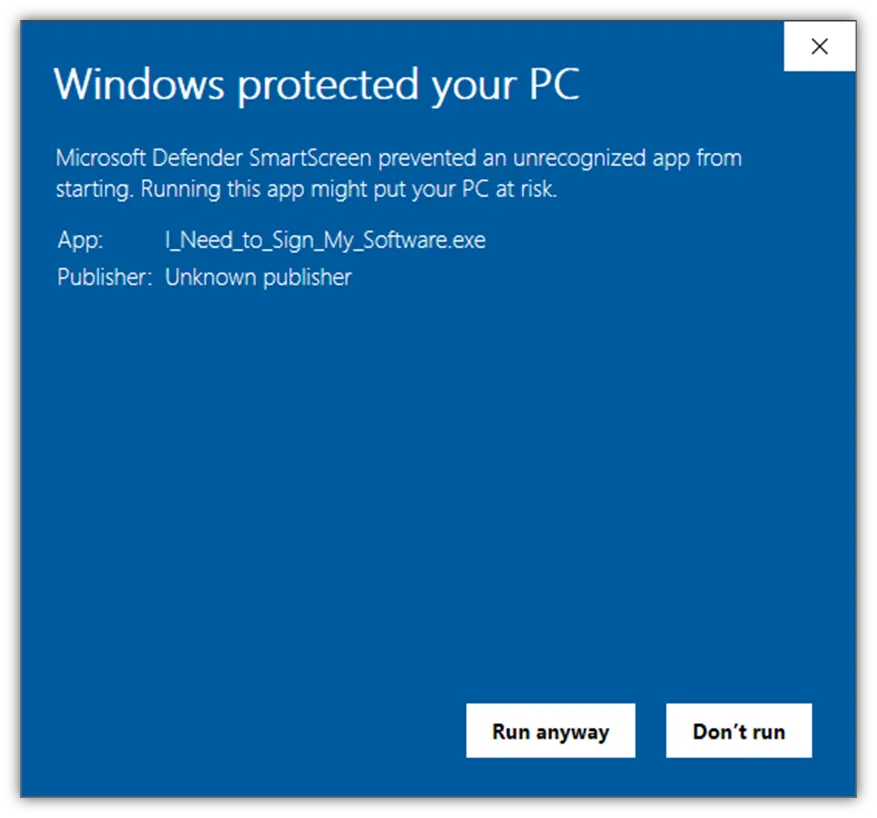

以下是用户在尝试安装未签名软件程序时可能会看到的简单示例:

显示未签名软件在Windows Defender SmartScreen 中的外观的屏幕截图:

14. 软件组件认证

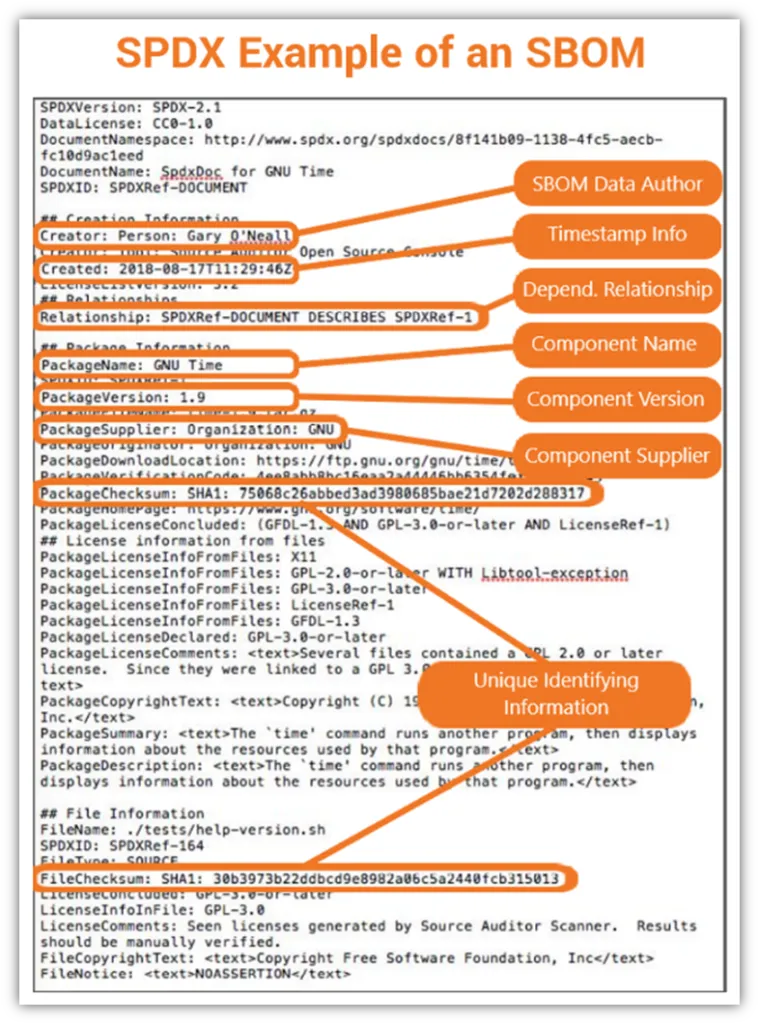

软件物料清单 (SBOM)是用于创建软件的组件的列表。这包括所有第三方依赖项和开源代码。您可以使用基于云的代码签名服务来签署SBOM。

签署SBOM为您的软件应用程序增加了另一层安全性,并通过以下方式帮助客户更有信心使用您的产品:

提供经过身份验证的组件列表(以便用户知道它是合法的);

证明其代码的起源(数字来源)。

我们突出显示了来自NTIA的SBOM示例,以说明软件物料清单提供的信息示例:

15. 验证您的无线更新

众所周知,许多物联网制造商在产品发布后不会更新或打补丁,这使得它们很容易被坏人利用。但是,如果您是定期发布更新的物联网制造商怎么办?

如果您想确保所有固件补丁和其他软件更新版本均受信任并且到达时未发生更改,那么一个好的方法是对OTA包进行签名。

这些更新使您能够通过云远程部署OTA更新,无需用户的物理干预,即可快速轻松地安装更新。想想苹果设备用户在iPhone和iPad上收到的更新,或者特斯拉车主收到的电动汽车更新。

(本文首发自公钥密码开放社区,点击了解“公钥密码开放社区”)